Episódio 1: Phishing

Este é o primeiro de uma série de quatro textos que se propõem a discutir, explicar e orientar o leitor a respeito dos temidos golpes na internet, uma vez que o e-commerce e o uso da internet para trabalho cresceram substancialmente durante a pandemia do novo coronavírus. Com isso, também cresceu a atividade criminosa virtual: os registros de furto mediante fraude on-line aumentaram 310% entre março e junho deste ano apenas no Distrito Federal.

Dados de do DFNDR Lab, laboratório especializado em crimes virtuais, indicam que, apenas no Brasil, mais de 56 milhões tentativas de golpes e cyber-ataques por meio de links maliciosos ocorreram no primeiro trimestre de 2018. Isso equivale a mais de 26 mil tentativas de fraudes por dia. Vale ressaltar que a atividade criminosa se dilata em datas festivas que movimentam extensamente o comércio, como Natal, Dia das Mães, Dia das Crianças e Black Friday, por exemplo.

Posto isso, aqui vai o primeiro dos quatro textos.

Phishing

O seu banco te envia uma mensagem solicitando alguns dados para atualização de cadastro. Ou chega um e-mail de uma loja que você andou acessando com promoções extraordinárias do produto que você tanto quer. Então, você fornece seus dados ao banco e tenta fazer a compra nessa loja online. Acontece que o seu banco não faz consultas online e a sua compra não pôde ser finalizada, com o site alegando erro na hora de concluir o pedido. O que pode ter acontecido, porém, é a subtração de dados pessoais valiosos da vítima sem que ela nem tenha percebido.

Essa prática é classificada como “phishing”, uma das fraudes eletrônicas mais comuns no Brasil e no mundo. Trata-se, essencialmente, de uma atuação criminosa cibernética que se propõe a recolher informações pessoais a partir da criação de uma maquiagem por cima de instituições e organizações reais. Ou seja, o phishing pode ser um site falso, um anúncio promocional online de produtos com valores muito abaixo do mercado, mensagens eletrônicas solicitando informações particulares ou números de cartões de crédito, links “piratas” e mais um sem-número de possibilidades que especificam essa atividade fraudulenta.

A eficiência do golpe

O phishing, apesar de ser o ciberataque mais comumente praticado, também é o mais eficiente e perigoso. As palavras são do diretor da Malwarebytes Labs, Adam Kujawa, em comunicado divulgado pela própria empresa, que destaca o fato do golpe atingir o sujeito, e não a máquina.

Ainda de acordo com Kujawa, nenhum sistema operacional está plenamente blindado contra as ações dos phishers, uma vez que a atuação criminosa não depende de falhas nos aparelhos eletrônicos, mas sim da colaboração humana. A vulnerabilidade que o phishing conduz, portanto, não diz respeito à potência do instrumento que serve como veículo, tal qual o uso de um “hack” capaz de invadir um computador ou um celular para a extorsão de dados pessoais sem deixar rastros. Pelo contrário: a atuação se dá a partir da fragilidade e insipiência da vítima no meio virtual.

A atuação dos phishers, porém, não se restringe a pequenos roubos ou fraudes e furtos isolados. Em 2013, ocorreu o que talvez seja o caso mais célebre de phishing devido à grandeza da ação executada pelos criminosos: mais de 70 milhões de registros e cartões de crédito de clientes da Target (gigante varejista dos EUA) foram roubados, gerando um prejuízo de mais de 10 milhões de dólares.

História de pescador

Conforme o artigo do Malwarebytes sobre o crime, a origem do nome phishing vem da aglutinação das palavras “fishing” (pescaria) e “phone” (telefone), datada da década de 1970.

À época, o golpe era aplicado em sistemas de telefonia com o propósito de realizar chamadas de longa distância ou ligar para números não listados de forma gratuita. Porém, o termo manteve-se em uso após o advento da internet porque o princípio de atuação também estava mantido: preparar uma isca para enganar a vítima, lançá-la e esperar que seja fisgada.

O phishing no e-Commerce

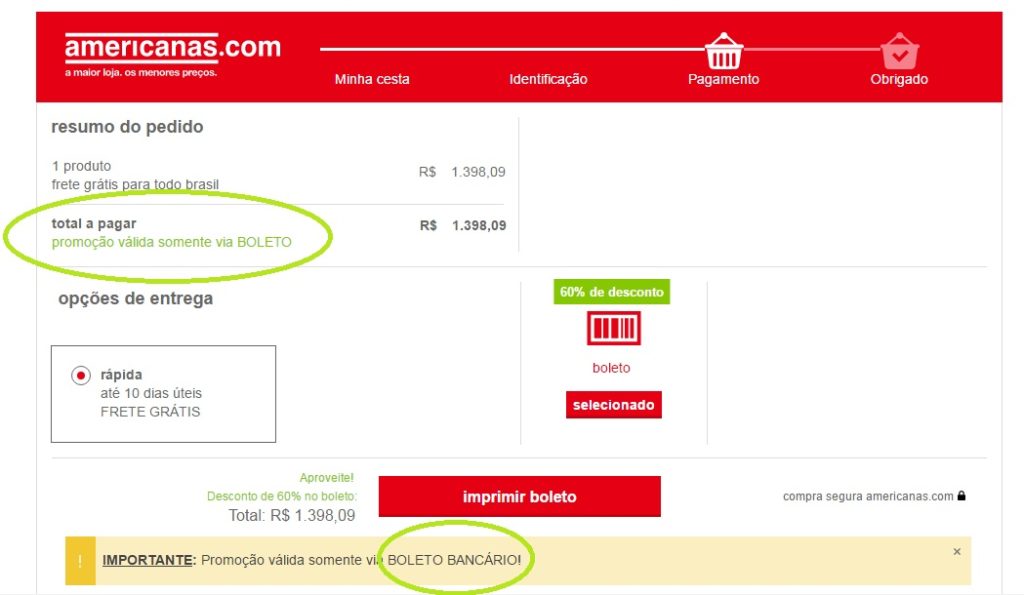

Na esfera do e-commerce, o phishing recebe novos trajes: é como se, ao andar na rua, a vitrine da loja A chamasse sua atenção e, ao entrar para conhecer e avaliar os produtos, o estabelecimento estivesse completamente vazio. Esse “estabelecimento vazio” pode ser traduzido como um site falso em que a vítima cumpre com todas as etapas para efetuar uma compra, mas que na hora de confirmar o pagamento, algum erro de natureza desconhecida fosse declarado. A essa altura, os golpistas já conseguiram extrair os dados necessários para lesar a vítima, seja subtraindo informações pessoais, ou colhendo as referências do cartão utilizado.

Foi o que esteve na iminência de acontecer com Yago Anjos, 24, morador de Magé e professor de geografia pelo município de Petrópolis que, por pouco, não teve seus dados furtados ao tentar efetuar a compra de uma motocicleta em um site de vendas online. Yago relatou que o valor ofertado abaixo dos preços de mercado lhe chamou atenção, e por isso resolveu buscar mais informações a respeito do anunciante.

– Eles anunciaram uma Bros (modelo da motocicleta) com um preço bem abaixo da tabela, mas eu nem cheguei a transferir dinheiro, nem nada. Só negociei com eles, relatou Yago.

Yago disse que um dos indícios que o fizeram desconfiar da autenticidade da oferta foi o fato de a localização do anúncio não constar com o da concessionária. Enquanto a divulgação no site de vendas online indicava o bairro de Copacabana como endereço da venda, a concessionária verdadeira operava em Volta Redonda, a mais de 130Km de distância.

Desconfiado, Yago entrou em contato com a concessionária para obter mais esclarecimentos a respeito do produto e conferir as informações do anúncio.

– Eu pedi à concessionária de Volta Redonda alguma comprovação a respeito da existência da empresa, então eles me enviaram um documento com o CNPJ, razão social e tudo mais, além de um documento de certificação. Então, além dos preços que não faziam muito sentido para a venda de uma concessionária, que costuma cobrar mais caro que em uma negociação direta, eles ofereciam frete, e foi aí que eu percebi que podia ser um golpe, porque concessionária nenhuma oferece a entrega de um produto novo sem você fazer a negociação dentro do escritório, contou.

O “phisher” (quem pratica o phishing), muitas vezes, age segundo esta lógica: se passa por uma empresa real, reproduz o nome e os produtos da entidade e atua com preços mais competitivos, o que acaba por atrair alguns clientes, isto é, potenciais vítimas. Por trás disso, há um investimento necessário ao sucesso do golpe, tais como simular layouts dos sites, elaborar selos falsificados, gerar avaliações e classificações de reputação falsas, criar domínios de endereços eletrônicos semelhantes, entre outros pormenores que ludibriam a vítima.

A dificuldade em combater esse exercício criminoso relaciona-se com o fato de o roubo de informações particulares não necessariamente representar um prejuízo direto, isto é, que logo pode ser identificado e/ou notado. Pelo contrário: em alguns casos, muitos criminosos mantêm alguma inatividade após o furto para que a vítima não perceba que foi lesada, tornando, assim, a operação delituosa menos reconhecível.

Fui vítima de phishing. O que devo fazer?

Nos dias de hoje, há medidas cabíveis e legais que asseguram à vítima algum suporte. Em entrevista, a advogada Cleo Elieser elencou algumas providências a serem tomadas caso alguém seja alvo da ação dos phishers.

De acordo com Cleo, o primeiro passo é denunciar a fraude às autoridades, isto é, registrar um boletim de ocorrência. Esse movimento, ainda que não represente a recuperação imediata do conteúdo furtado, ajuda a criar registros que comprovem a veracidade da queixa. Gerar evidências, por sua vez, contribui à atuação dos investigadores no que se refere ao estudo das áreas de atuação dos criminosos e do perfil das vítimas.

A advogada também mencionou que, atualmente, já existem delegacias especializadas em crimes virtuais, como a DRCI, Delegacia de Repressão aos Crimes de Informática, que é uma seção da Polícia Civil do Rio de Janeiro. Porém, caso não seja possível ir a uma delegacia especializada, deve ser feito o registro de um B.O em uma unidade comum, pois é função das autoridades transferir o caso para setores habilitados.

Vale também ressaltar que, segundo Cleo, a Polícia Federal tem um mecanismo específico ao combate desse tipo particular de crime. Trata-se de um e-mail em que a PF recebe as notícias e as denúncias relacionadas às atividades criminosas em terreno virtual. A partir do recolhimento desses registros, a Polícia Federal articula um trabalho de prevenção e investigação dos casos. O e-mail para contato com a PF é: crime.internet@dpf.gov.br

Como as empresas reais se protegem?

Grandes instituições que operam também no ambiente online costumam investir para que seus sites tenham um domínio próprio e uma certificação de segurança verificada por órgãos que monitoram o terreno online. Estar atento a esses sinais tem fundamental valia na hora de identificar uma ação fraudulenta e contornar situações que possam gerar grande prejuízo.

O BNDES, Banco Nacional do Desenvolvimento, possui em seu site online algumas orientações a respeito de como os golpistas agem e de algumas medidas preventivas. Segundo a ouvidoria do banco, O BNDES não entra em contato diretamente com seus clientes ou potenciais clientes para oferecer produtos ou efetuar cobranças. A recomendação é que os clientes sempre procurem entrar em contato via canais oficiais, como a instituição financeira credenciada ou os portais online legais do próprio BNDES.

Novos alvos: as redes sociais

A partir dos anos 2000, essa mecânica simples e eficiente concentrou suas operações à fraude de sistemas bancários que permitiam pagamentos e transferências online. Porém, ganhou vigor e se capilarizou com o advento das redes sociais em meados da década de 2000. Isso porque a quantidade de informações cedidas gratuita e publicamente aos portais facilitava, e muito, a atividade criminosa.

As redes sociais, portanto, tornaram-se um alvo óbvio à prática do phishing. Em pouco tempo, tornou-se o principal terreno para a atuação dos phishers e se aprimorou como prática criminosa global.

- Você já conhece a Fina Batucada? - 20/10/2020

- Episódio 4: a fraude de antecipação de recursos - 29/09/2020

- Episódio 3: e-Commerce - 28/09/2020